Oxford English Dictionary może się już nie ukazać?

1 września 2010, 10:02Oxford English Dictionary to największy i najlepszy słownik języka angielskiego. Prawdziwa biblia dla językoznawców, filologów, bibliotekarzy. Niewykluczone, że jego trzecia edycja już nie ukaże się drukiem, a jedynie w wersji online.

Łatwiej wpłynąć na nastrój oburęcznych

23 lutego 2011, 09:54Amerykanie odkryli, że ludzi niekonsekwentnie używających raz jednej, raz drugiej z rąk (oburęcznych) łatwiej przekonać, by czuli się w określony sposób, niż osoby silnie praworęczne.

Ustalono, jak rośliny wyczuwają niedobór tlenu

26 października 2011, 11:03Ludzie na całym świecie często tracą plony w wyniku okresowego zalania czy powodzi. Dzięki temu, że specjaliści opisali niedawno mechanizm wykorzystywany przez rośliny do wykrywania niskiego stężenia tlenu, uda się jednak być może stworzyć odmiany, które lepiej poradzą sobie pod wodą.

Oczyszczanie wody słońcem i limonką

18 kwietnia 2012, 09:53Dodanie soku z limonki podczas słonecznej dezynfekcji wody umożliwia usunięcie z niej wykrywalnego poziomu szkodliwych bakterii, np. pałeczek okrężnicy (Escherichia coli), w znacznie krótszym czasie niż po zastosowaniu samej dezynfekcji solarnej.

Fatalne wyniki Nokii

18 października 2012, 17:37Chyba po raz pierwszy zacząłem wątpić, czy Nokia może wrócić do dobrej kondycji finansowej - stwierdził analityk Pete Cunningham z firmy Canalys na wieść o wynikach finansowych Nokii za ostatnik kwartał. Fiński koncern poinformował, że w trzecim kwartale bieżącego roku zanotował stratę w wysokości 969 milionów euro

Zjadając spermę, samica decyduje o ojcostwie i uzupełnia niedobory wody

22 kwietnia 2013, 12:20Po kopulacji samice muchówek Euxesta bilimeki nie tylko pozbywają się czasem spermy, ale i ją zjadają. Okazuje się, że w ten sposób uzupełniają niedobory wody w organizmie.

Pozew przeciwko Google Books oddalony

14 listopada 2013, 18:14Sędzia Denny Chin oddalił skargę Gildii Autorów przeciwko Google'owi. Przedstawiciele właścicieli praw autorskich skarżyli się, że Google postępuje bezprawnie skanując książki i umieszczając je w sieci w ramach usługi Google Books

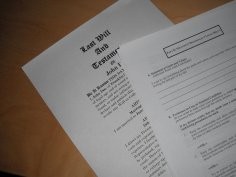

Prawo o dziedziczeniu cyfrowych zasobów

22 sierpnia 2014, 09:51Delaware jest pierwszym amerykańskim stanem, który przyjął przepisy przewidujące dziedziczenie prawa dostępu do zasobów cyfrowych zmarłej osoby. Ustawa „Fiduciary Access to Digital Assets and Digital Accounts Act” opisuje prawo do uzyskania dostępu do urządzeń i kont cyfrowych zmarłego.

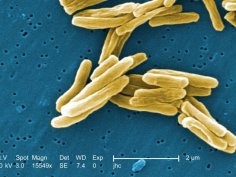

Jak historia wspomagała rozprzestrzenianie lekoopornej gruźlicy

20 stycznia 2015, 16:29Wg naukowców, upadek Związku Radzieckiego pomógł w rozprzestrzenianiu wielolekoopornych prątków gruźlicy (Mycobacterium tuberculosis).

Subaru znalazł 854 bardzo ciemne galaktyki

24 czerwca 2015, 09:12Analiza archiwalnych danych z Teleskopu Subaru ujawniła, że w Gromadzie Coma znajdują się 854 nieznane dotychczas „ultra ciemne” galaktyki. Wydaje się, że galaktyki te są nie tylko bardzo rzadko upakowane, ale prawdopodobnie są zamknięte w jakiejś bardzo masywnej strukturze - mówi główny autor badań, Jin Koda